¿En qué podemos ayudar a tu empresa?

Envíanos tu información para asesorarte mejor

Sectores impactados por la Ley de Protección de Datos en Ecuador

Tras la publicación en el Registro Oficial de la Ley de Protección de Datos Personales en mayo de 2021, es necesario que todas las organizaciones, independientemente de su tamaño y giro del negocio, identifiquen los datos personales que manejan, los soportes donde se encuentran estos datos y, en general, el tratamiento que le otorgan.

Desde el punto de vista legal, las organizaciones deben estar conscientes de sus obligaciones frente a los titulares de los derechos y en tal virtud, reconocer la relevancia de la aplicación de dicha normativa. La Ley Orgánica de Protección de Datos Personales se encuentra vigente, por lo que los derechos y obligaciones establecidos en este cuerpo legal son plenamente aplicables y exigibles. La implementación de medidas de seguridad es una responsabilidad de la organización a todo nivel.

Es importante ya que la normativa engloba una serie de derechos fundamentales, el propósito de esta Ley es garantizar una protección efectiva de la información de los titulares, comprometiendo a las empresas a implementar políticas rigurosas respecto de la protección de datos personales.

En cuanto a los riesgos, si bien es cierto las medidas correctivas y régimen sancionatorio serán aplicables a partir del 2023, los derechos son exigibles desde el momento en el que la Ley entró en vigencia. Las organizaciones podrían enfrentar procesos administrativos y/o judiciales por parte de los titulares de los datos personales, cuyos derechos hayan sido vulnerados, lo cual supondría no solo un impacto económico, sino un riesgo reputacional de la organización.

Seguridad de la información en los sectores de Salud, Banca, Educación y Turismo

Para que una empresa empiece a trabajar con datos debe vivir una transformación. Se trata de un camino que pasa primero por encontrar soluciones de negocio, que después pueden llevar a crear esos motores de datos, esos algoritmos, que conducen a cambiar la organización al ser capaz de tomar decisiones con base en los datos.

Así, los datos personales de salud describen los aspectos más sensibles de una persona, como su estado de salud, características físicas, vida sexual, entre otros. De este modo, el tratamiento de estos debe ser especial y hacérselo, únicamente cuando exista consentimiento previo, expreso y escrito (en cualquier medio que permita su registro) del titular de los derechos, pero sobre todo cumpliendo los principios de confidencialidad y secreto profesional.

El consentimiento previo y expreso solo puede obviarse para proteger los intereses vitales del interesado, en el supuesto de que la persona no esté capacitada física o jurídicamente para otorgarlo, o sea necesario para medicina preventiva, laboral, diagnóstico médico, prestación de tratamientos o gestión de los sistemas o servicios de salud. Sin embargo, en todos estos casos, debe procurarse la anonimización o pseudoanonimización de los datos, con la finalidad de evitar que las personas titulares puedan ser identificadas.

Así también, todo tratamiento de datos de salud debe ser autorizado por la Autoridad de Protección de Datos Personales. Con este antecedente, se puede decir que para poder utilizar los datos de sus usuarios y pacientes (y realizar cualquier actividad con ellos), los prestadores de servicios y profesionales de salud, además de cualquier otra entidad que maneje este tipo de datos, como los laboratorios farmacéuticos que accedan a datos de recetas médicas, deberán obtener su consentimiento previo y escrito, anonimizarlos y obtener una autorización expresa de la Autoridad de Protección de Datos Personales.

La banca es un negocio de confianza desde sus orígenes. Los clientes depositan uno de sus activos más preciados, como es el dinero, para que la entidad lo custodie y saque rendimiento. En la actualidad, seguimos pensando de la misma manera; el usuario tiene que estar convencido de que la seguridad de sus transacciones es la máxima.

Paralelamente, la entrada en vigor tanto del Reglamento General de Protección de Datos (RGPD), como de la Ley Orgánica de Protección de Datos personales y garantía de los derechos digitales (LOPDGDD), ha supuesto un cambio importante en la regulación de la protección de datos personales de las personas físicas por parte de las empresas. Este cambio, como no puede ser de otra manera, también ha afectado a los centros docentes ubicados dentro de la Unión Europea

Los principales cambios, que se desarrollan a lo largo del artículo, son los siguientes:

- Obligación de nombramiento de un Delegado de Protección de Datos.

- Redacción e implantación de cláusulas informativas adecuadas para los interesados, así como de contratos para regular el acceso a datos por parte de proveedores.

- Registro de actividades de tratamiento.

- Análisis de riesgos y evaluación de impacto.

- Seguridad de los datos personales.

Un proyecto de adecuación a la normativa vigente en materia de protección de datos para un centro educativo supondrá, como mínimo, una gestión adecuada de la protección de datos personales de los interesados, garantizando una transparencia total con estos, que repercutirá positivamente en el funcionamiento y reputación del centro educativo. En este sentido, conviene señalar que un incumplimiento en materia de protección de datos puede suponer, además de daños reputacionales considerando la tipología de datos que se verían afectados, una cuantiosa sanción económica.

Por otro lado, en un momento de franca expansión tecnológica en el sector turístico, debe tomarse en cuenta la inclusión de elementos técnicos, legales y corporativos para garantizar la identidad digital del usuario. Que los viajes puedan planearse, en su totalidad, desde plataformas electrónicas y aplicaciones (apps) es cómodo, útil y rápido. Pero también puede representar varios riesgos que suelen pasar inadvertidos ante la emoción de las próximas vacaciones: ¿en dónde estoy dejando mis datos y qué están haciendo con ellos?

Nombre completo, edad, número de pasaporte, correo electrónico, teléfono, tarjeta de crédito o débito… la lista de los datos que debemos dejar durante estos trámites incluye casi toda la clasificación de información sensible. Una enorme responsabilidad para las empresas que los reciben y un riesgo nada menor para quienes los comparten. En la vida cotidiana, esto se traduce de manera muy simple: si un hacker roba la información de los usuarios, o si hay un mal uso por parte de un empleado interno, puede haber serias consecuencias para la empresa turística: desde multas, hasta demandas, dañando, de paso, su prestigio, uno de sus activos más importantes.

Agencias de viajes, hoteles u otros alojamientos, plataformas online para reservas de vuelos o paquetes turísticos, servicios de guías o establecimientos de ocio o turismo rural son solo algunos ejemplos de empresas que necesitan operar con datos personales de los clientes y usuarios de sus servicios. Todas ellas precisan invertir en los sistemas de seguridad imprescindibles para proteger ese volumen de datos e información.

Ciberseguridad: ¿En qué puede afectar a tu negocio la nueva LOPD?

La nueva Ley Orgánica de Protección de Datos (LOPD) supondrá incrementar la seguridad jurídica de un mundo cada vez más sometido a la evolución tecnológica. Este nuevo régimen jurídico impone una serie de exigencias de obligado cumplimiento por parte de las empresas que trabajen con datos personales de los usuarios.

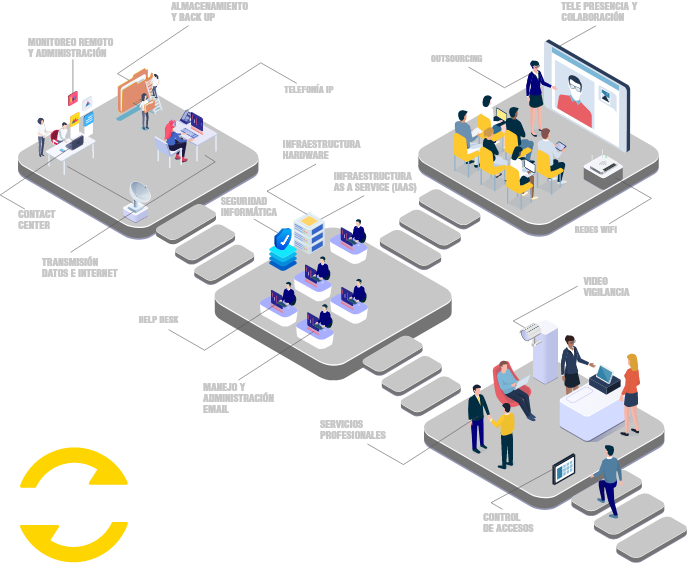

Esto hace imprescindible que todos los tipos de empresa se doten de la necesaria infraestructura y de medios, tanto materiales como personales, para la adecuada protección de los datos, garantizando, de este modo, no solo su propia seguridad y la de sus clientes, sino además la propia pervivencia de la empresa. Aspectos tales como el control de acceso a la información, el cifrado de la misma y la gestión de contraseñas, la realización de copias de seguridad, la confidencialidad en la contratación de servicios informáticos y la seguridad en la eliminación de la información son cruciales a la hora de proteger los datos con los que trabajamos.

Soluciones de software

Las páginas web deben contar con una plataforma segura para no tener inconvenientes con los datos personales de los usuarios, ya que es un tema muy delicado que puede perjudicar la reputación de la empresa. Si prestas servicios externos, es importante tener contratos de confidencialidad para que los usuarios conozcan que su información está segura. Teniendo en cuenta siempre la ciberseguridad, es necesario que los empleados sepan que es obligatorio el cuidado de esa información, por lo cual ellos también deben firmar un contrato de confidencialidad y la empresa debe regular el acceso y no permitir el acceso a todos los empleados.

Es recomendable contar con las siguientes medidas de seguridad básicas

- Los sistemas deben estar actualizados y libres de virus

- Los empleados deben utilizar con conciencia los sistemas operativos

- Realizar constantemente copias de seguridad e incluir la información de los clientes en análisis de riesgos.

- Utilizar métodos de autenticación para que solo el usuario pueda recuperar y cambiar su contraseña.

Empresas tecnológicas: mejorar el desempeño gracias al uso de datos

Existen herramientas de seguridad llamadas Data Loss Prevention (DLP), traducido al español “Prevención de Perdida/Fuga de Datos” y son muy prácticos en la prevención de fugas de información. Estas tecnologías son capaces de inspeccionar el contenido y el contexto de la información comunicados a través del correo electrónico o la red corporativa. De igual manera, son capaces de analizar los datos en uso en un dispositivo o los datos almacenados en la nube o servidores locales. Las herramientas ejecutan distintas respuestas de seguridad basadas en las reglas creadas para mitigar la fuga accidental o intencional de datos.

Las políticas de administración de datos rigen la forma en que se maneja de manera general la información para así determinar su seguridad, integridad, facilidad de uso y disponibilidad. La clasificación de datos juega un rol integral en la formulación y aplicación adecuada de políticas para gestionar dicha información.

SOC: El control de la organización de servicios es un informe de seguridad requerido por la Declaración de estándares para los compromisos de certificación (SSAE) para definir cómo las empresas informan sobre los controles de cumplimiento. Existen tres tipos de SOC: SOC 1, SOC 2 y SOC 3.

ISO/CEI 27000 series: especifica un sistema de gestión que pretende poner la seguridad de la información bajo control de gestión y proporciona requisitos específicos. Las organizaciones que cumplan con los requisitos pueden ser certificadas por un organismo de certificación acreditado después de completar con éxito una auditoría.

Acciones recomendadas

La sensibilidad de los datos exigen unas medidas y políticas de seguridad que las compañías deben tener y cumplir, además de ser férreas y adecuadas al tipo de actividad de la empresa y los datos que vayan a procesar, almacenar o transmitir. Por tal motivo, existen estándares de seguridad que se encargan de verificar que las medidas de seguridad de las compañías son adecuadas para la protección de los datos y una legislación específica que regula las mismas.

Para conocer las medidas de seguridad adecuadas a la tipología de datos que la empresa va a procesar, es obligatorio conocer la legislación pertinente donde se regulen los derechos y obligaciones de la empresa respecto a la protección de datos.

Formación a los empleados

Para conseguir una adaptación adecuada es recomendable formar al personal sobre las posibles técnicas de ingeniería social que usan los atacantes para acceder al sistema como:

- Oversharing: filtrar información involuntariamente por tendencia a compartir excesiva información online

- Phishing: conseguir las credenciales de los usuarios para poder acceder a la información.

Si el empleado utiliza un dispositivo donde puede acceder a la información (ya sea corporativo o personal), debe asegurarse que la integridad del mismo no se vea afectada.

En conclusión, la Ley de Protección de Datos Personales en Ecuador tiene como objetivo garantizar la protección efectiva de los datos personales de los titulares y comprometer a las empresas a implementar políticas rigurosas respecto a la protección de datos personales. Las organizaciones deben estar conscientes de sus obligaciones frente a los titulares de los derechos y reconocer la relevancia de la aplicación de dicha normativa.

Además, es vital que las empresas implementen medidas de seguridad adecuadas y obtengan el consentimiento previo y escrito de los titulares de los datos para evitar riesgos reputacionales y legales. Para el efecto, TEUNO cuenta con expertos que conocen la Ley Orgánica de Protección de Datos Personales y cuáles son las mejores soluciones, políticas y estrategias para ayudar a las empresas a cumplirla

Los artículos más populares

¿Tienes alguna pregunta?

¡Hablemos!

¡Hablemos!